综合体网络划分及整体设计方案

一、网络划分及整体设计

网络系统基础网络平台,整体设计满足如下功能:

ü 为数据通信、语音通信、数字监控、楼宇对讲、停车场管理应用系统提供一个强有力的网络支撑平台;

ü 适应当前网络多业务服务的发展趋势,同时具有最灵活的适应、扩展能力;

ü 一体化网络平台:整合数据、语音和图像等多业务的端到端、以IP 为基础的统一的一体化网络平台,支持多协议、多业务、安全策略、流量管理、服务质量管理、资源管理;

ü 数据安全:网络系统平台提供对外服务、对内用户接入的全面安全性,保障部队信息系统稳定运行。

整个基础网络共分为物业内网、外网两个部分,两套网络物理隔离。

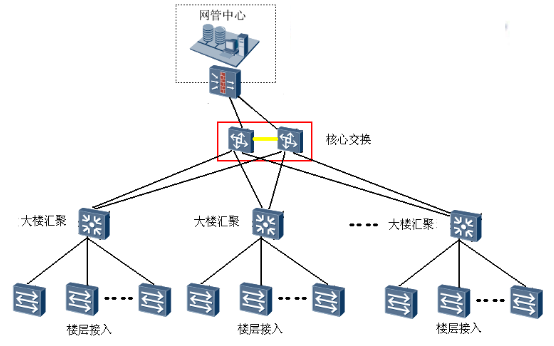

采用三层网络结构:核心层、汇聚层与接入层,核心层至汇聚层采用万兆骨干,汇聚层至接入层采用千兆骨干,接入层百兆到桌面,核心层采用双核心交换机。

网络架构示意图

二、网管系统设计

网络管理体系是保障计算机网络稳定、安全运行的必要条件。网络管理体系是网络管理系统和网络规章制度的有机结合。其中,网络管理系统是一套网络管理工具,其基本功能为配置管理、性能管理、故障管理、安全管理和应用管理;好的网络管理系统可以帮助用户在很大程度上优化网络结构,预防和及时排除故障,减少网络的维护费用。而一套切实完善的网络管理规章制度,则是达到网络管理目标的行政手段。在网络管理体系的建设中,二者不能缺少。

三、网络安全设计

通过配置硬件防火墙等系统来增加接入网络的安全。对于内部网络和保安视频监控系统局域网应建立内网安全管理系统。

防火墙

通过在网络边界部署防火墙可以实现以下作用:

ü 根据IP、端口、服务、协议、数据包标识等进行过滤,切断不必要的服务连接;

ü 网卡/网段绑定,防火墙内网、外网网卡可分别与所对应的网段绑定,防止IP地址欺骗;

ü 用户身份的识别;

ü 网络地址转换;

ü 内容安全的管理;

ü VPN加密数据通信;

ü 流量控制,控制Internet对外网服务器的访问流量;

ü 常见攻击防范:只允许某些类型(如回应请求类型)的ICMP数据报文通过等,抵制ping of death攻击;

ü 访问日志记录、备份、查询,向管理员提供入侵行为的审计记录。

四、入侵检测系统

在边界访问控制机制中我们采用了属于被动防御的防火墙技术,它们可以为网络系统提供良好的边界安全,但从整体安全的角度考虑仅仅有防火墙远远不够。因为:

①防火墙只能抵制一些普通的基于网络的攻击,对于很多特定的基于主机操作系统、基于应用的攻击防火墙无能为力。

②防火墙不能完全抵制来自所防护内网的攻击。

因此需要在网络系统内部部署主动监控的安全机制,通过与传统的被动防御防火墙技术共同使用,达到提高网络和系统的安全防护水平的目的。

入侵检测技术就是目前比较流行主动监控技术,它是通过从计算机网络或计算机系统中的若干关键点收集信息并对其进行分析,从中发现网络或系统中是否有违反安全策略的行为和遭到袭击的迹象的一种安全技术。通过入侵检测系统,可以实时检测到各种攻击,同时实时做出各种预先定义的响应,力求作到在黑客造成破坏之前发现问题,解决问题。

网络安全管理系统

网络安全管理系统主要包括以下几部分:终端管理系统、补丁管理系统和文件保密管理系统组成,终端管理系统可帮助用户实现桌面行为监管、外设和接口管理、准入控制、非法外联监控和终端资产管理功能;补丁管理系统能帮助用户实现系统漏洞分析、补丁自动分发、分发策略管理和分发流量控制功能;文件保密管理系统则能帮助用户实现对文件、目录、磁盘和U盘的保密管理功能。

组网技术

设备的备份:消除单点故障,核心设备的主要部件均为双冗余配置,保证网络及业务的不间断性;

互连线路的备份:避免单路故障,提高网络路径冗余,线路应尽可能使用不同服务商线路,并考虑异构线路;

路由备份:自动选路和迂回,做到当某部分网络出现意外而发生通路切换时,这些操作对上层业务主机是透明的。

五、QoS支持能力

核心交换机需提供丰富的Diffserv/QoS支持,提供多种规则组合条件下的流映射和分类、流量监管(CAR)、拥塞控制方法(RED、WRED、SA-RED)、队列调度和输出流整形等功能,真正做到业务区分并保证带宽/时延/抖动在限定的范围之内,可以为用户提供具有不同服务质量等级的服务保证,使骨干网真正成为同时承载数据、语音和视频业务的综合网络。